Wat ass d'CI/CD Pipeline a wat huet et mat Sécherheet ze dinn?

An dësem Blog Post wäerte mir dës Fro beäntweren an Iech bidden Informatiounen wéi Dir sécher sidd datt Är ci / CD Pipeline sou sécher wéi méiglech ass.

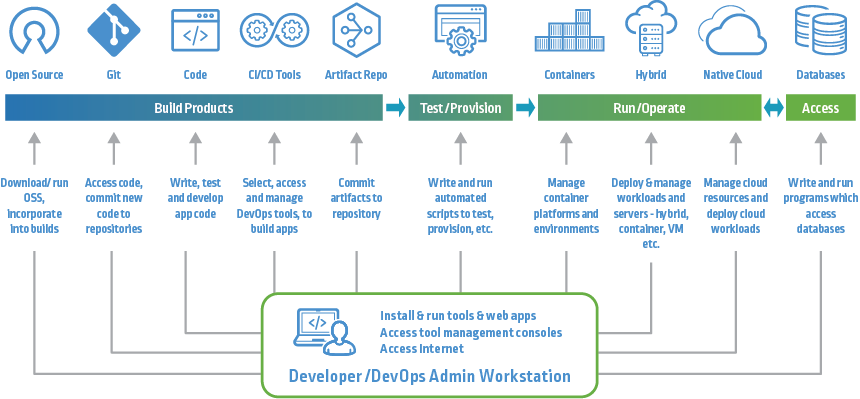

D'CI / CD Pipeline ass e Prozess deen de Bau, Test an Verëffentlechung vu Software automatiséiert. Et ka fir béid Cloud-baséiert an on-premises Uwendungen benotzt ginn. Kontinuéierlech Integratioun (CI) bezitt sech op den automatiséierte Prozess fir Code Ännerungen an e gemeinsame Repository e puer Mol am Dag z'integréieren.

Dëst hëlleft d'Chancen vu Konflikter tëscht Entwéckler Code Ännerungen ze reduzéieren. Kontinuéierlech Liwwerung (CD) hëlt d'Saachen ee Schrëtt weider andeems se automatesch Ännerungen an engem Test- oder Produktiounsëmfeld ofsetzen. Op dës Manéier kënnt Dir séier a sécher nei Features oder Bugfixer fir Är Benotzer ofsetzen.

Ee vun de Virdeeler fir eng CI / CD Pipeline ze benotzen ass datt et hëllefe kann d'Softwarequalitéit verbesseren an d'Risiken reduzéieren. Wann Code Ännerungen automatesch gebaut, getest an ofgebaut ginn, ass et méi einfach Feeler fréi ze fänken. Dëst spuert Zäit a Suen op laang Siicht well Dir net méi esou vill Bugs méi spéit op der Linn fixéiere musst. Zousätzlech heescht d'Automatiséierung vun Deployementer datt et manner Plaz fir mënschleche Feeler ass.

Wéi och ëmmer, eng CI / CD Pipeline opzestellen ass mat e puer Sécherheetsrisiken datt Dir bewosst gin muss. Zum Beispill, wann en Ugräifer Zougang zu Ärem CI Server kritt, kënne se potenziell Äre Bauprozess manipuléieren a béisaarteg Code an Är Software sprëtzen. Dofir ass et wichteg Sécherheetsmoossnamen op der Plaz ze hunn fir Är CI/CD Pipeline ze schützen.

E puer vun de Saachen déi Dir maache kënnt fir Är CI / CD Pipeline ze sécheren enthalen:

- Benotzt e private Git Repository fir Är Code Ännerungen. Op dës Manéier kënnen nëmme Leit, déi Zougang zum Repository hunn, de Code kucken oder änneren.

- Setzt Zwee-Faktor Authentifikatioun fir Ären CI Server op. Dëst füügt eng extra Schicht vu Sécherheet a mécht et méi schwéier fir Ugräifer Zougang ze kréien.

- Benotzt e séchert Kontinuéierlech Integratiounsinstrument dat agebaute Sécherheetsfeatures huet, wéi Verschlësselung a Benotzermanagement.

Andeems Dir dës best practice, Dir kënnt hëllefen Är CI / CD Pipeline sécher ze halen an datt Är Software vu héich Qualitéit ass. Hutt Dir aner Tipps fir eng CI / CD Pipeline ze sécheren? Loosst eis an de Kommentaren wëssen!

Wëllt Dir méi iwwer CI / CD Pipelines léieren a wéi se se opstellen?

Bleift ofgeschloss fir méi Posts iwwer DevOps Best Practices. Wann Dir no engem Kontinuéierlechen Integratiouns-Tool sicht dat agebaute Sécherheetsfeatures huet, schéckt eis per E-Mail op contact@hailbytes.com fir Viraus Zougang zu eiser sécherer Jenkins CI Plattform op AWS. Eis Plattform enthält Verschlësselung, Benotzerverwaltung, a Roll-baséiert Zougangskontrolle fir Är Donnéeën sécher ze halen. E-Mail fir e gratis Test haut. Merci fir d'Liesen, bis d'nächst Kéier.